Einleitung

In diesem Beitrag möchte ich das Thema Unidesk Applayering vorstellen. Citrix hat die Firma Unidesk übernommen. Kunden können mit der entsprechenden Lizensierung ab demnächst Unidesk im Bereich Citrix einsetzen. Wie und wann das jetzt offiziell verfügbar ist, weiß ich stand heute noch nicht.

Unidesk bietet eine Software an, die es ermöglicht Anwendungen und Betriebssystem zu entkoppeln und in Schichten (Layer) zu konfigurieren. Die Applikationen, Hypervisor-Treiber, Personenbezogene-Daten und vieles mehr können einfach in einzelne Schichten installiert werden. Diese werden dann in einer Konsole nach Wunsch zusammengestellt und entsprechend zur Verfügung gestellt.

Unidesk bietet eine Software an, die es ermöglicht Anwendungen und Betriebssystem zu entkoppeln und in Schichten (Layer) zu konfigurieren. Die Applikationen, Hypervisor-Treiber, Personenbezogene-Daten und vieles mehr können einfach in einzelne Schichten installiert werden. Diese werden dann in einer Konsole nach Wunsch zusammengestellt und entsprechend zur Verfügung gestellt.

In diesem Beitrag liegt der Focus aber in der technischen Installation.

Detaillierte Informationen findet ihr auf der Homepage www.Unidesk.com von Unidesk. Auch findet man dort allerlei Anleitungen, Howto’s, Präsentationen etc.

Installation und Konfiguration ELM

Importieren der Enterprise Layer Manager (ELM) Appliance

Als erstes muss die Software geladen werden.

Diese findet man hier: https://www.unidesk.com/support/downloads

Hier kann auch eine 7-Tages Lizenz geladen werden. Sobald Citrix den eigenen Lizenzserver integriert wird das wohl nicht mehr nötig sein. Sollten die 7 Tage zum Testen nicht reichen, kann man noch eine 30Tage-Lizenz beantragen.

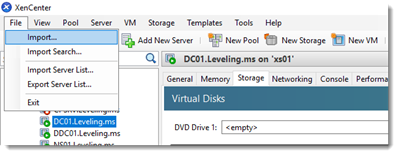

Im XenCenter auf File – Import klicken und die Datei auswählen

Abbildung 1, XenCenter Import,

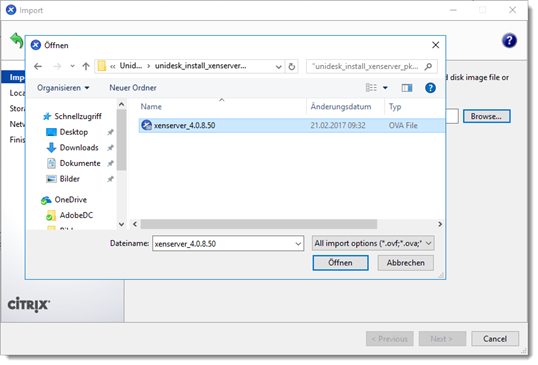

Jetzt auf „Öffnen“ klicken.

Abbildung 2, XenCenter Import, File Browse 1

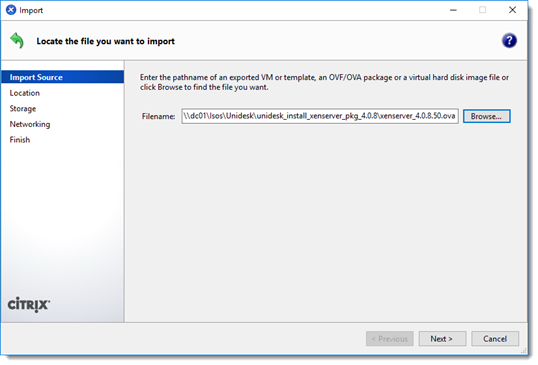

Weiter geht es mit „Next“.

Abbildung 3, XenCenter Import, File Browse 2

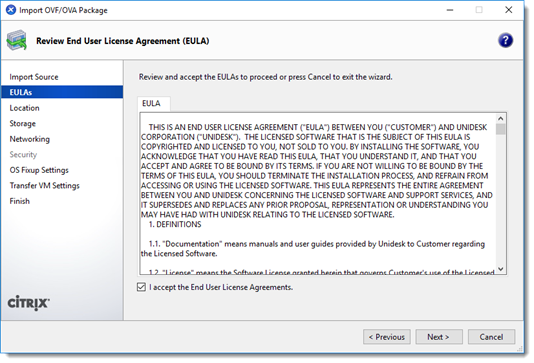

Jetzt die Eula akzeptieren und dann auf „Next“ klicken.

Abbildung 4, XenCenter Import, Eula

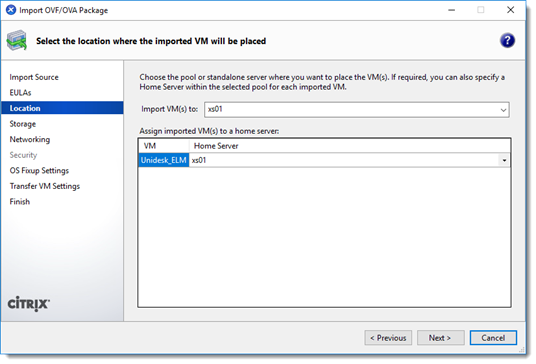

Jetzt den enstperchenden Host, oder die Farm auswählen. In meiner Demoumgebung habe ich nur den einen Host.

Abbildung 5, XenCenter Import, Host

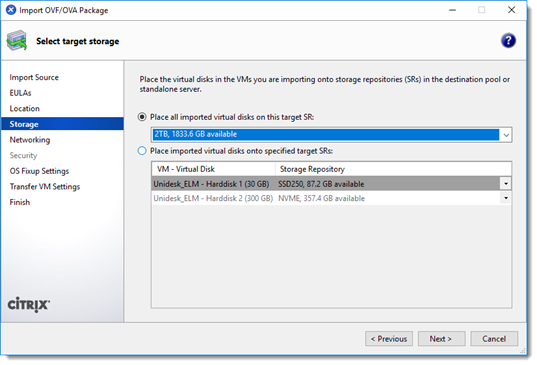

Nun muss das Storage ausgewählt werden, worauf die VM installiert werden soll. Es ist zu beachten, dass das Master-Layer, Platform-Layer und die Application-Layer in der VM gespeichert werden. Nur die Application-Layer die via Elastic-Layer verteilt werden, werden auf einem Share abgelegt. Es sollte also genügend Speicher (min. 330GB) zur Verfügung stehen. Es werden beim Import zwei Disks angelegt. Eine 30GB Platte für das System und eine 300GB für das Master-Layer.

Abbildung 6, XenCenter Import, Storage

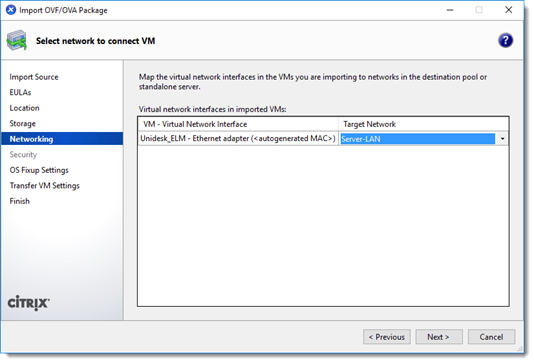

Nun kann das entsprechende LAN ausgewählt werden. Ich habe die Appliance mit in das Server-Netz gehängt.

Abbildung 7, XenCenter Import, Network

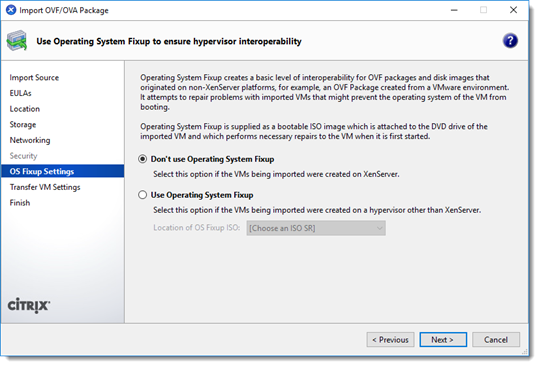

Hier alles so belassen.

Abbildung 8, XenCenter Import, OS Fixup

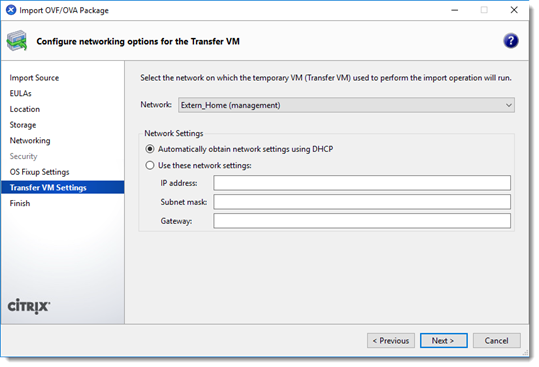

Im Normalfall reicht es aus, wenn der Punkt „Automatic obtain network settings using DHCP“ gewählt wird. Sollte kein DHCP-Server im passenden Netz sein, kann auch eine statische Adresse vergeben werden.

Abbildung 9, XenCenter Import, Transfer Network

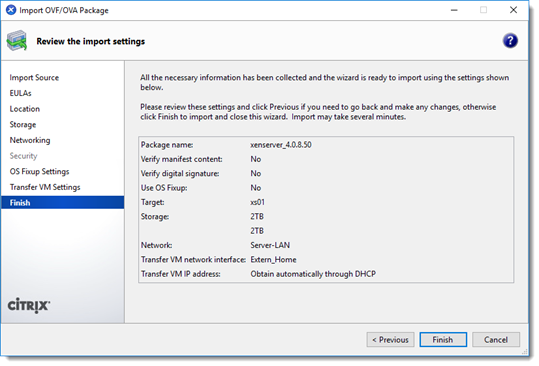

Nun kann mit „Finish“ der Import gestartet werden. Das kann bis zu 30min dauern.

Abbildung 10, XenCenter Import, Review Settings

Nachdem die VM Importiert ist, kann diese nach Belieben umbenannt werden.

Initial-Setup der Appliance

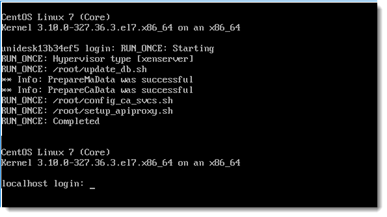

Nachdem alles erledigt ist, kann die VM gestartet werden.

Nun kann man sich an der VM anmelden.

Login: administrator

Passwort: Unidesk1

Abbildung 11, InitialSetup

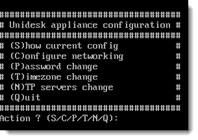

Nun muss noch das Netzwerk eingerichtet werden. Sollten die Server die Adressen via DHCP zugeteilt bekommen, ist eine weitere Konfiguration des Netzwerkes nicht mehr nötig. Um eine statische Adresse zu konfigurieren „C“ drücken.

Abbildung 12, InitialSetup, overview

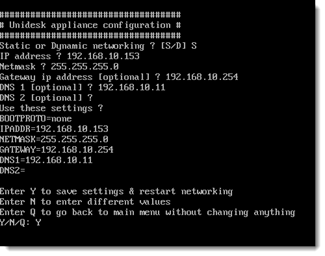

Nun auf „S“ für Statisch drücken. Nun kann eine statische Adresse samt Maske, Gateway und DNS eingegeben werden. Mit „Y“ wird die Konfiguration gespeichert.

Abbildung 13, InitialSetup, static Network

Es können auch noch NTP-Server, Passwort etc. angepasst werden.

Die initiale Konfiguration ist nun abgeschlossen.

Konfiguration ELM, Lizenz installieren

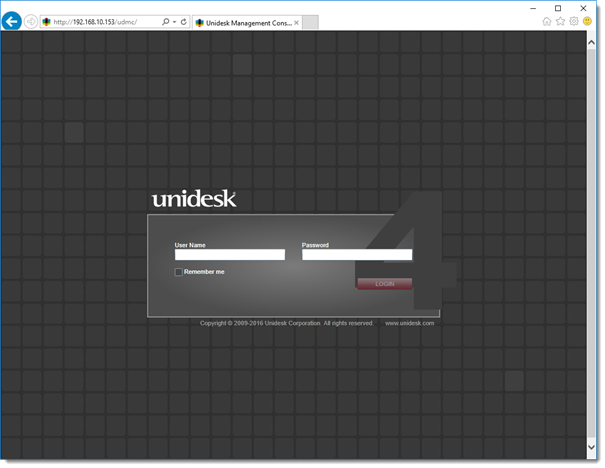

Die weiteren Anpassungen werden im Browser vorgenommen. Die Oberfläche basiert auf Microsoft Silverlight. Es muss also das Plug-In installiert werden.

Nun kann man sich mit dem Browser via IP-Adresse, oder DNS-Eintrag am ELM anmelden.

Auch hier wieder mit „Administrator“ und dem Passwort „Unidesk1“ anmelden.

Abbildung 14, Konfiguration ELM, Login

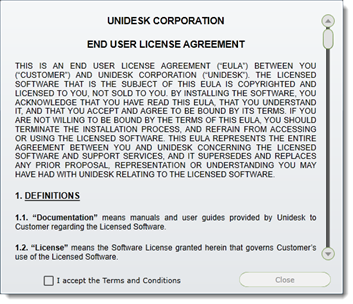

Weiter muss die Eula akzeptiert werden.

Abbildung 15, Konfiguration ELM, Eula

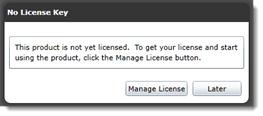

Im nächsten Schritt kann die Lizenz aktiviert werden. Dazu auf „Manage License“ klicken.

Abbildung 16, Konfiguration ELM, add License

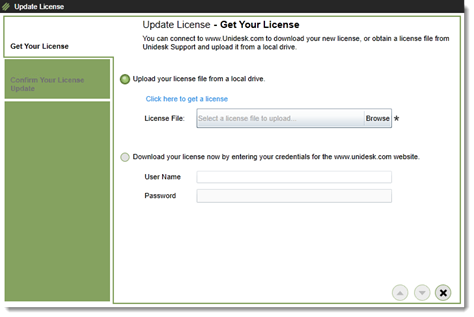

Hier kann jetzt eine Lizenzdatei (z.B. die 7-Tages-Lizenz) hochgeladen werden, oder man gibt seine Login Daten von Unidesk an, sofern hier ein aktiver Vertrag besteht.

Abbildung 17, Konfiguration ELM, upload Licence

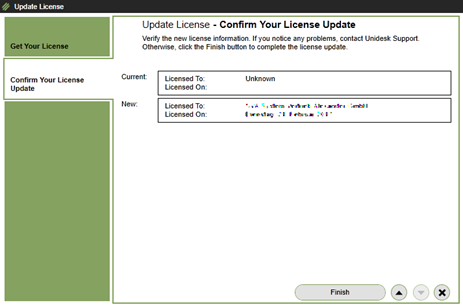

Am Ende sieht man noch eine Lizenzzusammenfassung. Mit „Finish“ wird der Dialog geschlossen.

Abbildung 18, Konfiguration ELM, Confirm License

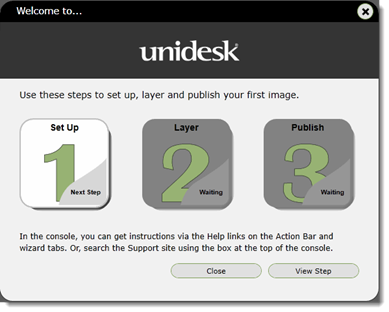

Jetzt ist der ELM soweit fertig und es kommt ein Welcome to…. Fenster.

Abbildung 19, Konfiguration ELM, Splashscreen

Das „Welcome to….“ Fenster wird mit „Close“ geschlossen.

Es müssen aber noch diverse Einstellungen vorgenommen werden, damit der ELM betriebsbereit ist. Dazu gehört ein Zertifikat, ändern des Passwortes, Einrichten eines Shares etc..

Zertifikat Einbinden

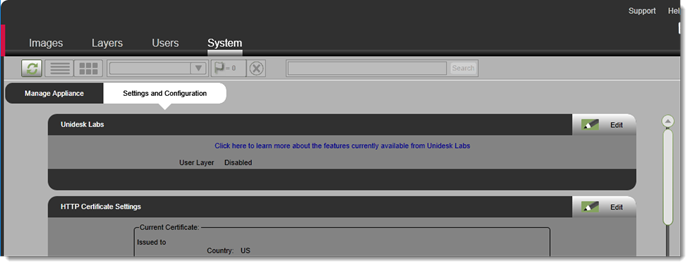

Im nächsten Schritt wird ein Zertifikat installiert. Dazu einfach auf „System – Settings und Konfiguration gehen.

Unter dem Punkt „http Certificate Settings“ findet sich rechts der Button „Edit“. Diesen betätigen.

Abbildung 20, ELM Konfiguration, HTTP Certificate Settings

Augenscheinlich passiert nichts, bitte einfach weiter runter scrollen, dort findet man die Button „Upload“ und „Generate“.

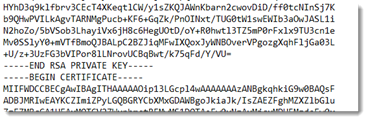

Das Zertifikat muss als PEM-Datei vorliegen.

Wenn ein PFX vorliegt, kann dies mit OpenSSL entsprechend generiert werden.

openssl.exe pkcs12 -in c:\OpenSSL\bin\Wildcard.Leveling.ms_Intern.PFX -out c:\OpenSSL\bin\Wildcard.Leveling.ms.pem -nodes

openssl rsa -in Wildcard.Leveling.ms.pem -out wildcard.leveling.ms.rsa

Mehr Infos findet man hier: http://ngs.ac.uk/ukca/certificates/advanced

Anschließend mit einem Editor bearbeiten. Oben den RSA-Key rein, unten das Zertifikat.

Abbildung 21, ELM Konfiguration, PEM-Certificate

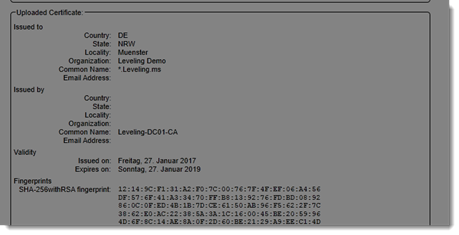

Anschließend sieht man das Zertifikat in der Konfiguration.

Abbildung 22, ELM Konfiguration, Uploaded Certificate

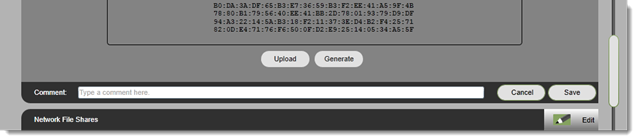

Nun noch die Konfig speichern. Dazu unten auf „Save“ klicken.

Abbildung 23, ELM Konfiguration, Certificate Save

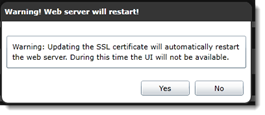

Nach dem Speichern kommt diese Warung. Der Webserver muss einmal neu gestartet werden.

Abbildung 24, ELM Konfiguration, Restart Warning

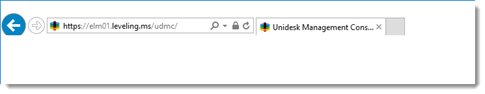

Nun kann die Seite mit verschlüsselt aufgerufen werden.

Abbildung 25, ELM Konfiguration, Website with SSL

Administratorkennwort ändern

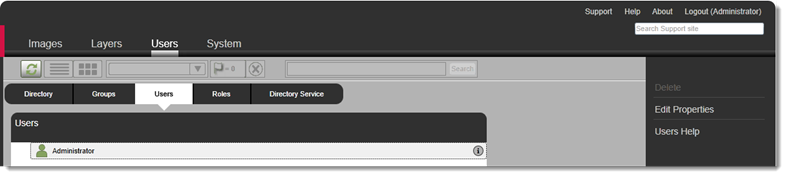

Das Administratorkennwort wird unter Users – Users definiert.

Dazu den Administrator auswählen und im rechten Pane auf „Edit Properties“ klicken.

Abbildung 26, ELM Konfiguration, Administrator Password change 1

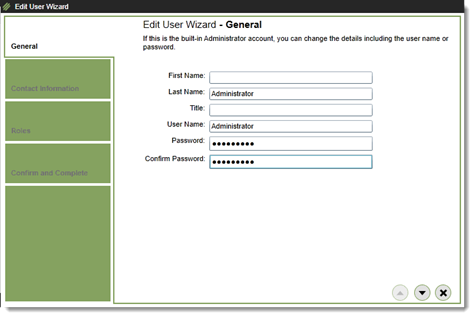

Hier können nun Name, Titel Passwort etc angepasst werden.

Abbildung 27, ELM Konfiguration, Administrator Password change 1

Dateifreigabe einrichten

Die Elastic-Layer werden im Gegensatz zu den Master-Layern nicht in der VM gespeichert. Diese müssen auf einem SMB-Share abgelegt. Derzeit wird nur ein SMB-Share unterstützt.

Dazu eine Freigabe auf einem beliebigem FileServer einrichten. Das Share sollte ausreichend Platz haben.

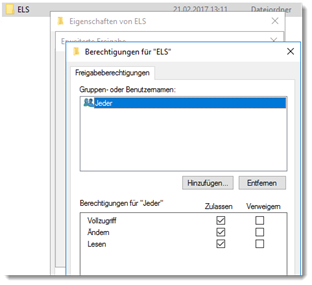

Die Freigabe Berechtigung bitte auf Jeder Vollzugriff setzten.

Abbildung 28, Networkshare, Sharepermissions

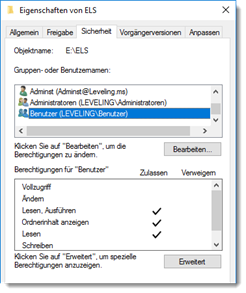

Dem Standartbenutzer das Recht Schreiben entfernen.

Abbildung 29, Networkshare, Security Permissions

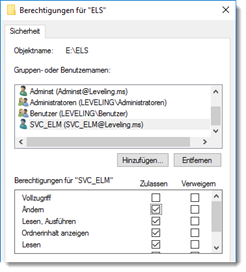

Weiter muss ein ServiceAccount für den Zugriff vom ELM auf das Share eingerichtet werden. Dieser Benutzer sollte das Recht Ändern haben.

Abbildung 30, Networkshare, Security Permissions SVC-Account

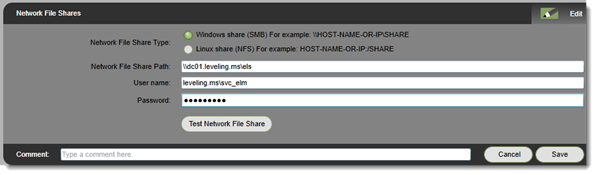

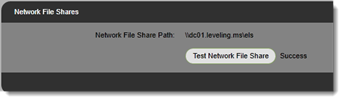

In der ELM-Konfig wird nun in „System“ – „Settings and Configuration“ im Unterpunkt „Network File Shares“ das Share eingerichtet.

Abbildung 31, add Networkshare in ELM

Mit dem Button „Test Network File Share“ kann die Funktion überprüft werden.

Abbildung 32, Test Networkshare in ELM

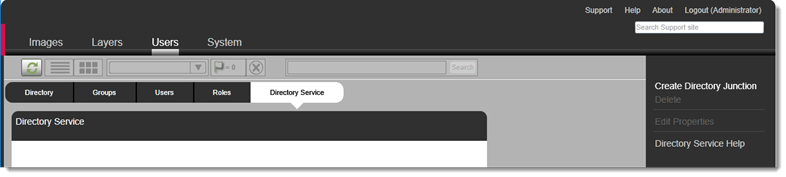

Active Directory Integration

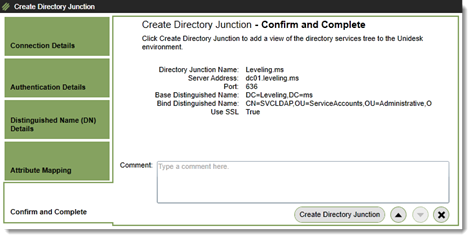

Die AD-Integration wird in der ELM-Konfig unter „Users“ – „Directory Service“ – „Create Directory Junction“ eingerichtet.

Abbildung 33, AD Integration

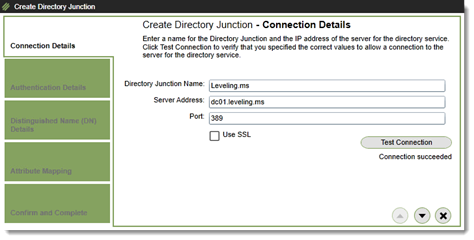

Hier einen entsprechenden Namen und einen LDAP-Server eingeben. Hier kann noch zwischen LDAP und SLDAP gewählt werden. Wenn SLDAP verwendet werden soll, müssen die Zertifikate entsprechend eingerichtet sein.

Abbildung 34, AD Integration, add Server and Port

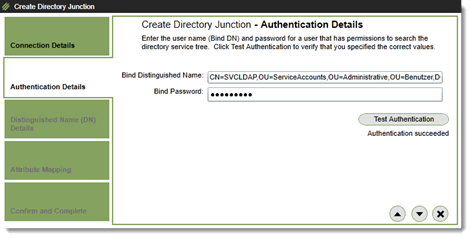

Nun muss der Distinguished Name eingegeben werden.

Abbildung 35, AD Integration, DistinguishedName

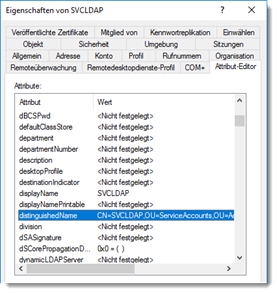

Den Distinguished Name bekommt man am besten im AD unter „Active Directory-Benutzer und -Computer“, im Benutzerobjekt unter dem Punkt „Attribut-Editor“ heraus.

Abbildung 36, AD Integration, SVC-User DistinguishedName

Die restlichen Punkte können durchgeklickt werden. Am Ende mit „Create Directory Junction“ abschließen.

Abbildung 37, AD Integration, Finish

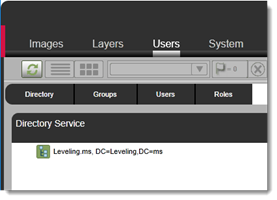

Nun ist das AD im ELM konfiguriert.

Abbildung 38, AD Integration, ready

Citrix Provisioning Services Agent

Damit der ELM direkt mit dem PVS-Server kommunizieren kann, ist es nötig einen Agenten auf einem Provisioning-Server zu installieren.

http://www.unidesk.com/support/learn/4.0.8/set_up/landing_set_up_co4/get_started_install_agent_pv4

Ich gehe hier davon aus, dass der PVS-Server min. die Version 7.7 hat. Sollte eine ältere Version installiert sein, bitte die Anleitung von Unidesk nehmen.

Als erstes muss auf dem Server die McliPSSSnapIn.dll installiert werden.

Dazu in der Powershell mit Administrationsrechten aus dem Pfad „c:\program files\citrix\provisioning services console“ folgenden Befehl absetzten „„C:\Windows\Microsoft.NET\Framework64\v4.0.30319\InstallUtil.exe“ Citrix.PVS.snapin.dll„.

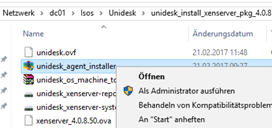

Im Anschluss wird der Unidesk Agent installiert. Dieser ist mit in dem Paket vom ELM zu finden. Bitte die Datei „Unidesk_agent_installer.exe“ als Administrator ausführen.

Abbildung 39, PVS, Agent-Install, As Administrator

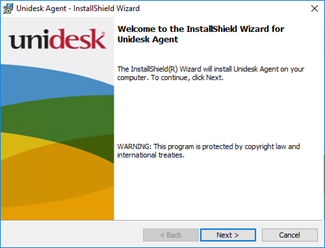

Mit „Next“ geht es weiter.

Abbildung 40, PVS, Agent-Install, Welcome

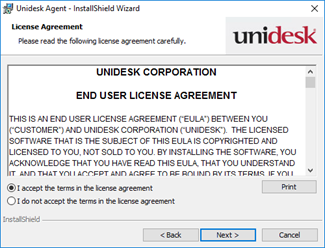

Hier die EULA akzeptieren.

Abbildung 41, PVS, Agent-Install, EULA

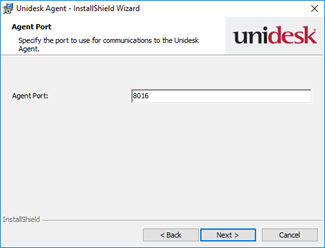

Nun muss der Agent-Port angegeben werden. Im Default ist dieser 8016.

Abbildung 42, PVS, Agent-Install, Agent Port

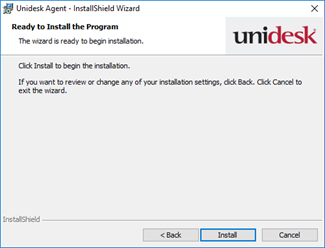

Install klicken

Abbildung 43, PVS, Agent-Install, Install

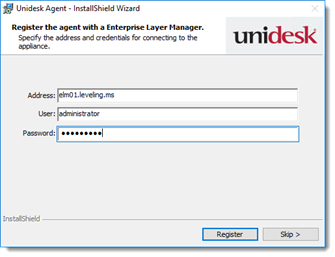

Einen ELM-Administrator eingeben. Dies kann auch ein Dommitglied sein ,wenn vorher in ELM dieser mit der entsprechenden Rolle angelegt wurde.

Abbildung 44, PVS, Agent-Install, ELM-Server Administrator

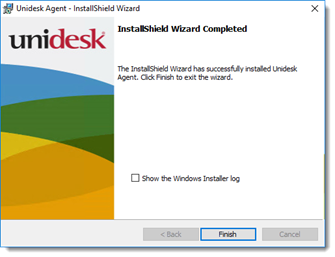

Fertig

Abbildung 45, PVS, Agent-Install, Finish

OS-Layer erstellen

Windows installieren

Jetzt kann eine Windows Maschine installiert werden im XenCenter installiert werden. Ich habe die XenTools direkt mit in das OS-Layer reingenommen. Weiter wurden die aktuellen Windows-Updates installiert.

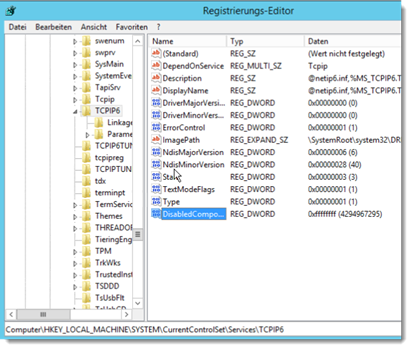

Wenn PVS genutzt werden soll, sollte IPV6 deaktiviert werden.

IPV6 deaktivieren

Unter HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip6 muss ein DWORD DisabledComponents mit dem Wert 0xffffffff erzeugt werden.

Abbildung 46, OS,Layer, VM-Install, IPV6 disable

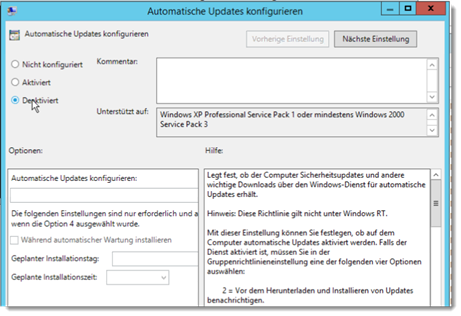

Automatische Windows Update dekativieren

Automatische Updates im lokalen Richtlinieneditor (gpedit.msc) abschalten.

Abbildung 47, OS,Layer, VM-Install, disable WindowsUpdates

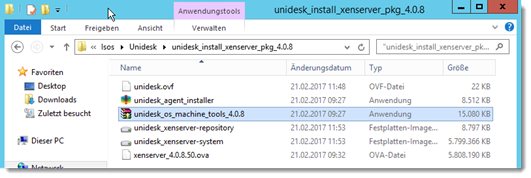

Unidesk Maschine Tools installieren

Jetzt müssen die Unidesk os mashine tools installiert werden.

Abbildung 48, OS,Layer, VM-Install, Unidesk_os_machine_tool, install

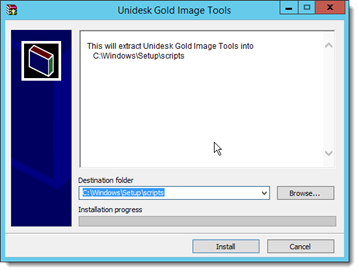

Einfach das Selfextract-Rar ausführen und den Anweisungen folgen.

Abbildung 49, OS,Layer, VM-Install, Unidesk_os_machine_tool, installpath

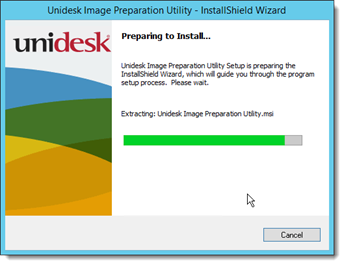

Nachdem die Software installiert ist, muss die „Setup_x64.exe“ aus dem Verzeichnis „c:\Windows\Setup\scripts“ ausgeführt werden.

Abbildung 50, OS,Layer, VM-Install, Unidesk_os_machine_tool, Part 2, prepare Setup

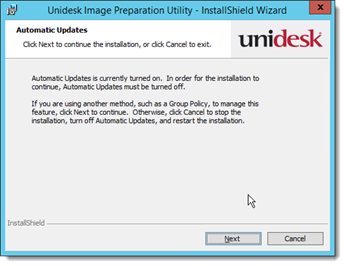

Wenn man vergessen haben sollte die Windows-Updates zu deaktivieren, bekommt man hier nochmal einen netten Hinweis. Ansonsten geht es direkt mit dem „Welcome-Fenster“ los.

Abbildung 51, OS,Layer, VM-Install, Unidesk_os_machine_tool, Part 2, Automatic Updates

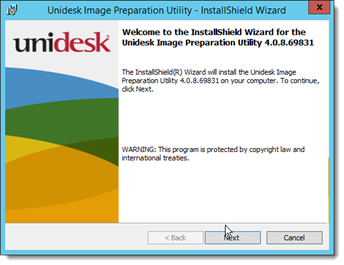

Abbildung 52, OS,Layer, VM-Install, Unidesk_os_machine_tool, Part 2, Welcome

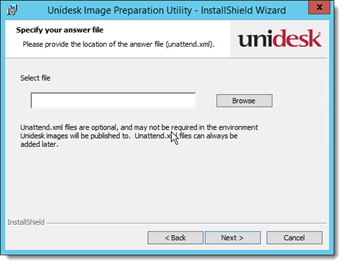

Wenn PVS genutzt wird, ist eine Unattend.xml-Datei nicht nötig. Also einfach leer lassen. Ohne PVS kann eine Unattend.xml hier hinterlegt werden, damit die VM’s die mit Unidesk erzeugt werden gewisse Voreinstellungen haben. Dazu werde ich noch etwas schreiben und verlinken.

Abbildung 53, OS,Layer, VM-Install, Unidesk_os_machine_tool, Part 2, answerfile

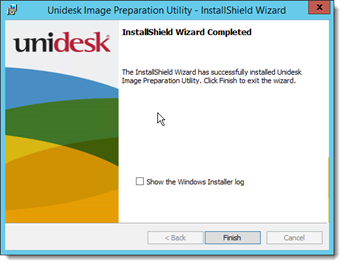

Zum Schluss mit „Finish“ abschließen.

Abbildung 54, OS,Layer, VM-Install, Unidesk_os_machine_tool, Part 2, finish

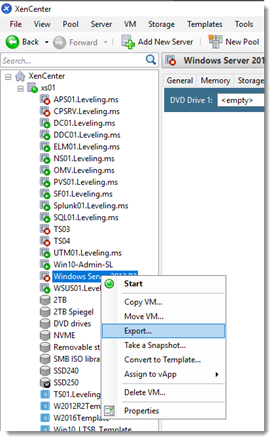

VM Exportieren

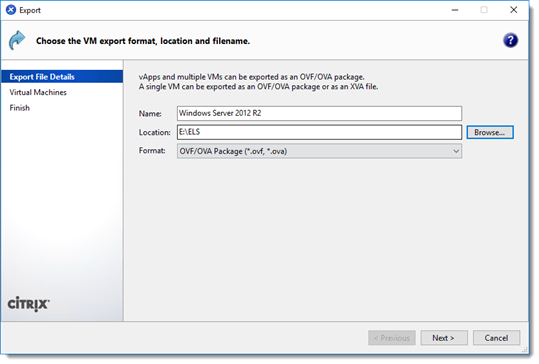

Jetzt die virtuelle Maschine runterfahren und als VHD in das ELM-Share exportieren. Dazu im Xencenter mit der rechten Maustaste auf die VM und dann auf „Export“ klicken.

Abbildung 55, VM-Export, Export

Hier am besten direkt den Unidesk-Share angeben.

Abbildung 56, VM-Export, VM-Path

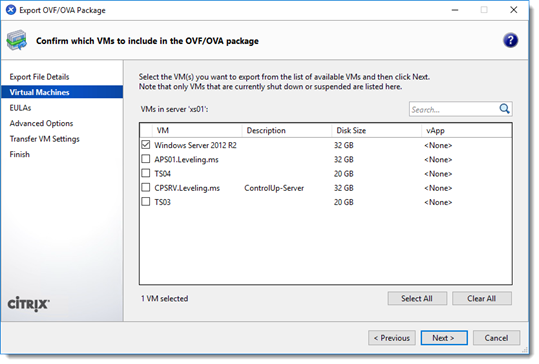

Die entsprechende VM auswählen und auf „Next“ klicken.

Abbildung 57, VM-Export, select VM

Alles weiter so lassen und am Ende Fertigstellen.

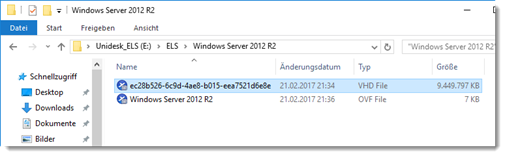

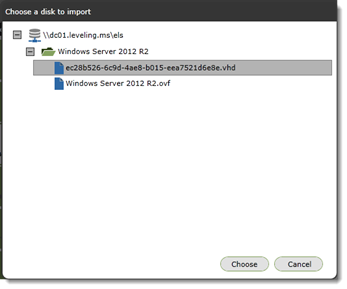

Nach dem Export findet man einen Ordner mit dem Namen der VM. Darin ist eine VHD-Datei mit einem kryptischen Namen.

Abbildung 58, VM-Export, VHD

Jetzt ist alles für einen Import als OS-Layer vorbereitet.

Import des OS-Layers in ELM

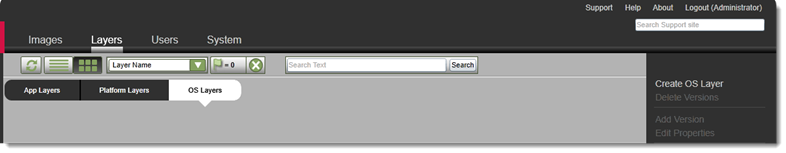

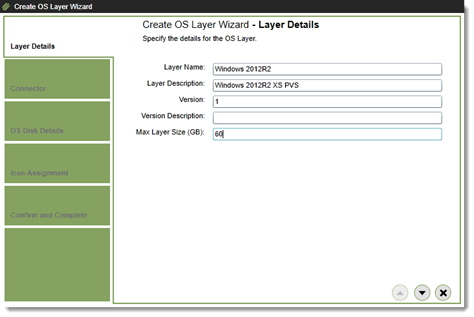

Zum Importieren die ELM-Konfig öffnen. Dort findet man unter Layers – OS Layers. Rechts im Pane auf Create OS Layer klicken.

Abbildung 59, OS-Layer Import, OS-Layers

Jetzt einen entsprechenden Namen und eine Beschreibung eingeben. Eine Version ist Pflicht. Die hier angegebene „Max Layer Size“ sollte gut bedacht werden. Die Größe betrifft NUR das OS-Layer und nicht die Gesamtgröße aller Layer zusammen. 60GB sind aus meiner Sicht aber schon gut dimensioniert.

Abbildung 60, OS-Layer Import, Layer Details

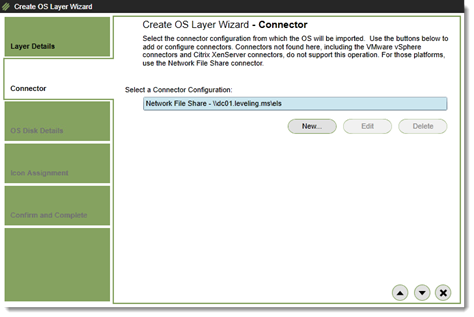

Jetzt muss der Connector ausgewählt werden, worüber das OS-Layer importiert werden soll.

Abbildung 61, OS-Layer Import, Connector

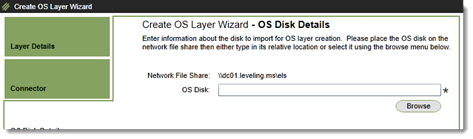

Jetzt kann die Disk via „Browse“ ausgewählt werden.

Abbildung 62, OS-Layer Import, Browse for Disk

Hier bitte die passende VHD auswählen und auf „Choose“ klicken.

Abbildung 63, OS-Layer Import, Disk to Import

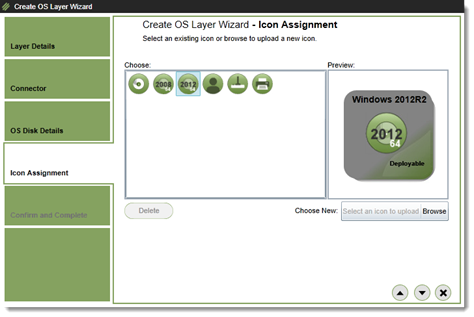

Im Anschluss kann noch ein Icon ausgewählt werden. Weitere Icons können über den Knopf „Chosse New: Browse“ importiert werden.

Abbildung 64, OS-Layer Import, Icon

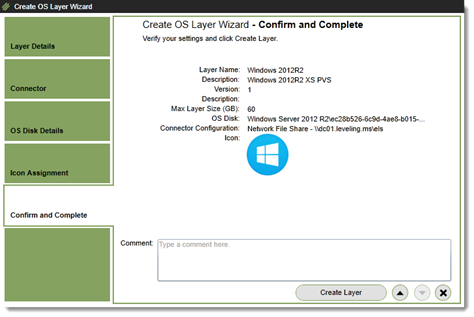

Zum Schluss bekommt man noch eine Übersicht. Mit „Create Layer“ wird der Import gestartet.

Abbildung 65, OS-Layer Import, Create Layer

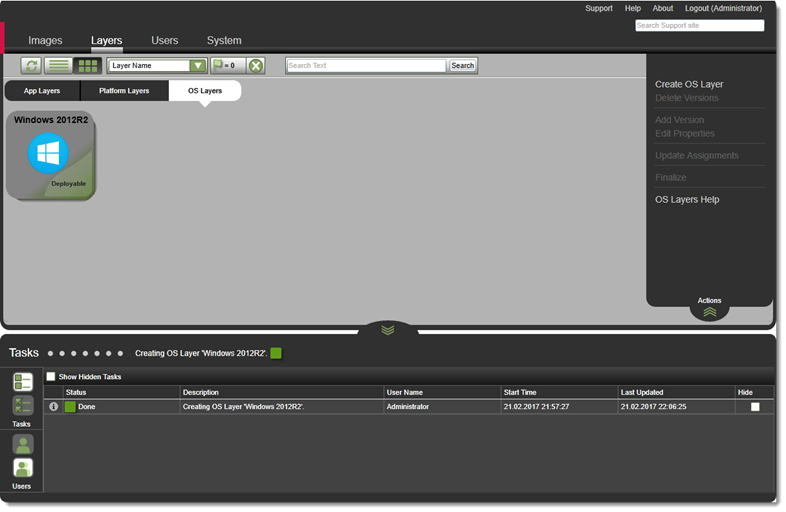

Nach einer gewissen Zeit ist das OS Layer fertig. Zu erkennen am Icon, dort steht dann Deployable.

Abbildung 66, OS-Layer Import, Deployable

Platform-Layer

Als nächstes wird ein Platform Layer benötigt. Im Platform-Layer wird die Funktion der VM beschrieben. In unserem Fall werden dort der VDA, die PVS-Treiber und die RDS-Rolle installiert. Es können auf Basis des OS-Layers viele Platform-Layer definiert werden, z.B. File-, Exchange- Print-Server usw.

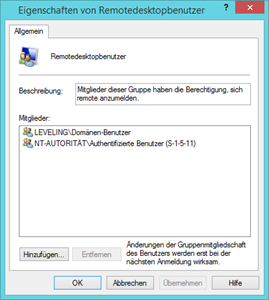

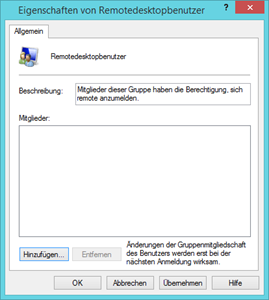

Benutzer fehlen in lokale Gruppen

Eine wichtige Sache ist noch zu beachten, die bisher bei Unidesk sehr schlecht dokumentiert ist. Es gibt Programme, die für eine korrekte Funktion Benutzer anlegen oder Benutzer in lokale Gruppen legen. Dies ist z.B. beim Citrix-VDA, bzw. bei der Rolle RemoteDektopHost der Fall. Hier werden die Benutzer „Dom-Benutzer und Authentifizierte Benutzer in die lokale Gruppe „RemoteDesktopBenutzer“ gelegt.

Abbildung 67, Platform-Layer, RemoteDesktopUser

Nach dem Veröffentlichen ist die Gruppe leer.

Abbildung 68, Platform-Layer, RemoteDesktopUser-empty

Nach dem Veröffentlichen zum PVS-Server sind die Gruppen aber leer. Ich habe mich gefragt wieso das so ist. Auch der Unidesk-Support hat mir darauf keine Antwort gegeben. Im Unidesk-Forum bin ich dann aber auf die Antwort gestoßen.

Yes, that is always going to be true. User account information is stored, among other paces, in the encrypted SAM hive. In order for us to be able to merge SAM hive changes from multiple sources, we would have to be able to decrypt and reëncrypt the SAM hive outside of Windows. There’s no way for us to perform that decryption. So we simply provide the SAM hive from the OS layer, and don’t let any app layer override with its own. If we did let an app layer provide its own SAM hive, then all of them would, and the odds of you getting the one you want is small.

If you need to create new user accounts or groups as part of a layer, you need to do it in the OS layer. We see this for things like SQl Server, for instance. So even though the software is in an app layer, the user account must be created in the OS layer.

Dass das so ist, ist also klar. Ein kleiner Hinweis in der Unidesk-Dokumentation wäre da sehr Hilfreich gewesen. Die Gruppen im OS-Layer anzulegen ist nicht unbedingt der richtige Weg, wir lösen das mit Gruppenrichtlinien.

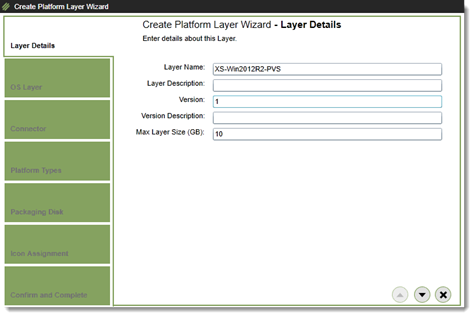

Platform-Layer erstellen

Dazu in der ELM Konfig unter „Layers“ – „Platform Layers“ gehen. Rechts im Pane auf „Create Platform Layer“ klicken. Dann startet der Platform-Layer-Wizard.

In diesem Wizard gibt man zunächst einen Layer-Namen ein. Dieser sollte die Funktion schon kurz beschreiben. Sonst kann es sehr unübersichtlich werden. Weitere Details können im Beschreibungsfeld hinterlegt werden. Auch hier ist die Version ein Pflichfeld. Die „Max Layer Size“ gibt auch hier die maximale Größe der Disk an. Dies kann nachträglich nicht geändert werden. Je nach Anwendungsfall können die 10GB schon eng werden. Für einen Terminalserver reichen die aber.

Abbildung 69, Platform-Layer, Create

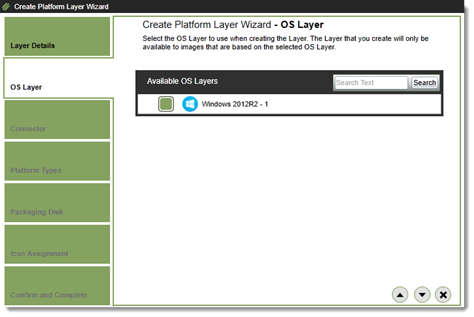

Jetzt muss das OS-Layer gewählt werden, welches als Basis für die Platform dienen soll. Die Platformlayer sind an das OS-Layer dann gebunden. Auch die späteren OS-Layer benötigen diese Basis.

Abbildung 70, Platform-Layer, OS-Layer

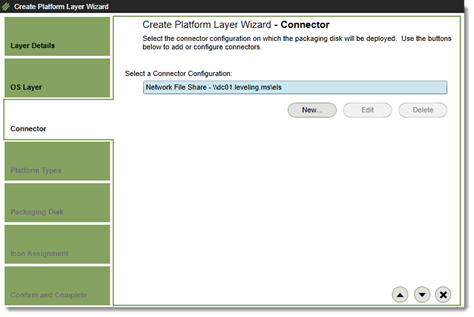

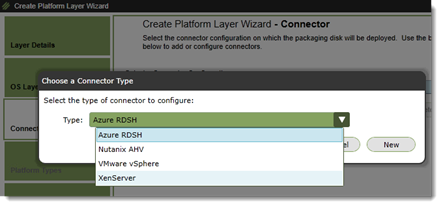

Jetzt muss ein neuer Connector angelegt werden. Genau wie der Network-share-Connector dient dieser der Kommunikation zwischen dem ELM und anderen Diensten. In diesem Fall muss ein Connector für den Hyper-Visor installiert werden. Dies ist notwendig, damit das Platform-Layer als VM im Xencenter vom ELM angelegt werden kann. Hier werden dann die Installationen und Anpassungen vorgenommen.

Sollte der ELM-Server nach dessen ersten Installation noch nicht neu gestartet worden sein, kommt es hier zu Fehlern. „Die Webseiten werden nicht gefunden“. Um das Problem zu beheben reicht ein einfacher Neustart des ELM.

Auf „New“ klicken um einen neuen Connector zu installieren.

Abbildung 71, Platform-Layer, Create new Connector

Hier jetzt den passenden (XenServer) Hypervisor auswählen und auf „New“ klicken.

Abbildung 72, Platform-Layer, Chosse Hypervisor

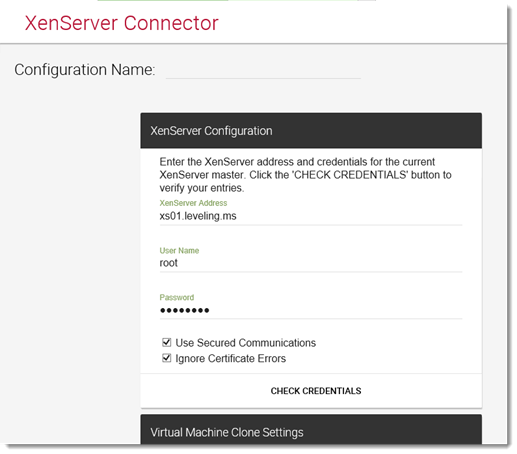

Es wird nun eine neue Webseite geöffnet, wo der Connector konfiguriert werden kann.

Hier werden die entsprechenden Werte eingetragen. Sollte kein Zertifikat auf dem Hypervisor und dem ELM installiert sein, bitte den Haken bei „Use Secured Communications“ entfernen.

Abbildung 73, Platform-Layer, XS-Configuration

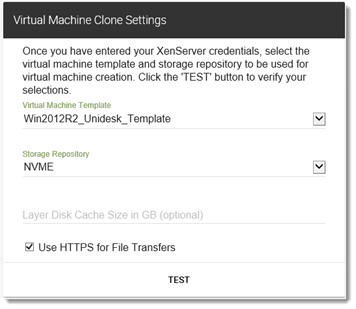

Im unteren Teil kann dann das Template und der Storage für die Platform-Layer ausgewählt werden.

Das Template auf dem XenServer muss eine oder mehrere CPU’s, Speicher und ein entsprechendes Netzwerk konfiguriert haben. Eine Disk ist nicht nötig.

Auch hier ist zu beachten, wenn HTTPS genutzt werden soll, müssen die Zertifikate entsprechend vorhanden sein.

Abbildung 74, Platform-Layer, VM-Clone Settings

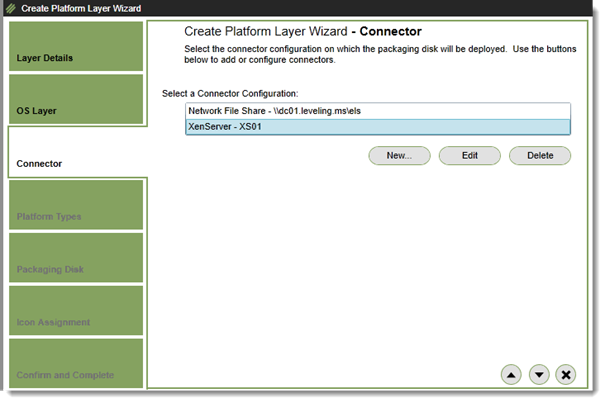

Wenn der Connector erstellt ist, kann dieser direkt ausgewählt werden.

Abbildung 75, Platform-Layer, Choose Connector XS

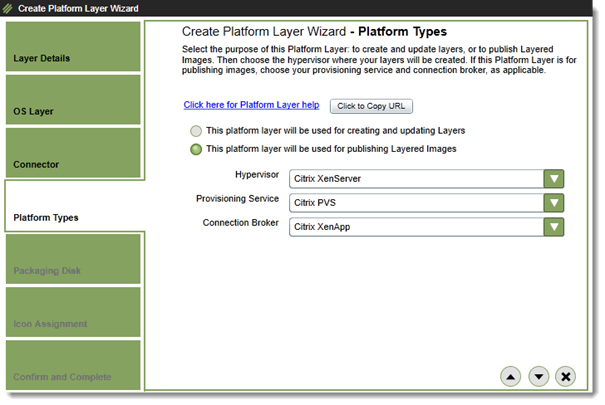

Hier kann gewählt werden, für welchen Einsatzzweck das Platform-Layer genutzt werden soll. In diesem Fall möchten wir ein Platform-Layer für die Bereitstellung eines Images auf Basis XenServer, mittels PVS provisioniert und VDA erzeugen.

Da App-Layer auf Basis der OS-Layer erstellt werden, können hier für die Installation der Applikationen wichtige Komponenten fehlen, die erst im Platform-Layer installiert wurden. In diesem Fall erstellt man ein Platfrom-Layer für die Erstellung und Updaten von Layern. Man kann dafür leider nicht Platform-Layer benutzen die für die Bereitstellung erzeugt wurden.

Abbildung 76, Platform-Layer, Platform-Type

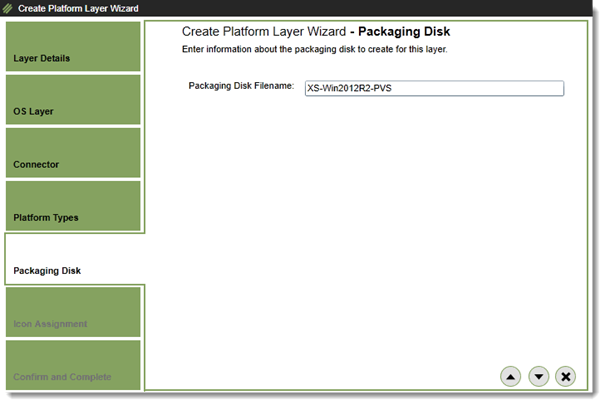

Nun gibt man der Disk noch einen Passenden Namen. Typischerweise den gleichen Namen wie für das Layer.

Abbildung 77, Platform-Layer, Diskname

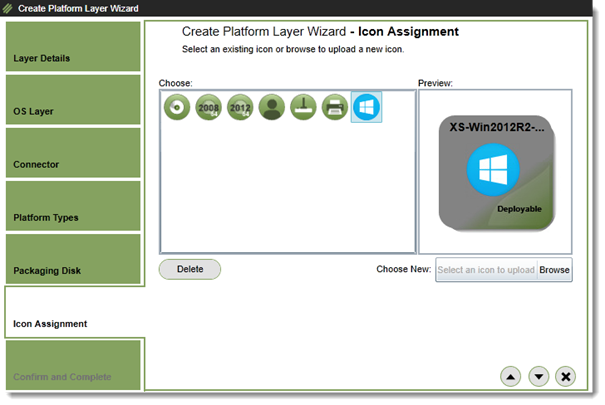

Auch hier kann wieder ein Icon der Wahl auswählt werden.

Abbildung 78, Platform-Layer, Icon

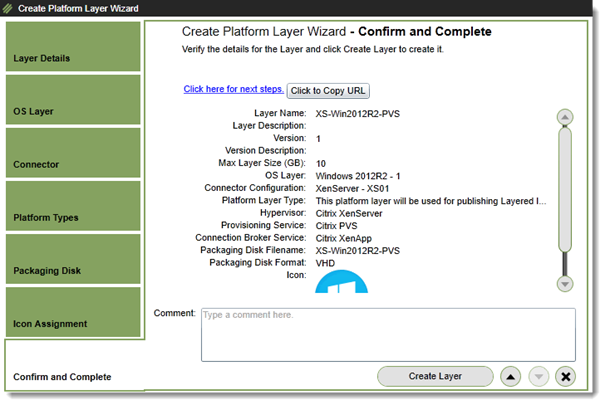

Zum Schluss nochmal die Zusammenfassung des zu erstellenden Platform-Layer. Dies wird mit „create Layer“ abgeschlossen.

Abbildung 79, Platform-Layer, Create Layer

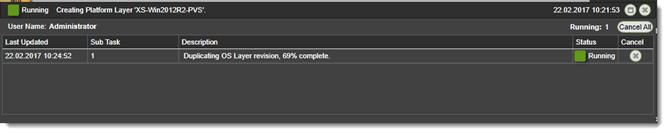

Im Status kann man schön erkennen wie der Status ist.

Abbildung 80, Platform-Layer, Status create Layer

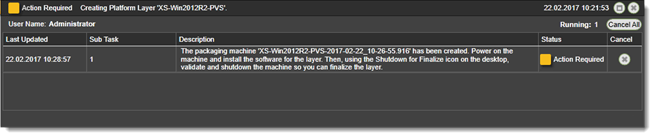

Sobald die VM erzeugt ist, wird angezeigt welche VM erzeugt wurde.

Abbildung 81, Platform-Layer, Status VM

Die VM wird direkt gestartet und Änderungen können vorgenommen werden.

In diesem Beispiel wird folgendes installiert.

- Citrix VDA

- PVS- Target Device Treiber

- Computernamen umbenennen

- Rechner in die Domäne aufnehmen

Wenn alles erledigt ist, kann das Image mit dem Desktop-Icon „Shutdown for Finalize“ runtergefahren werden. Anschließend kann das Image in der ELM-Konfig abgeschlossen werden. Dazu unter Layer – Platform Layer rechts im Pane auf „Finalize“ klicken.

Abbildung 82, Platform-Layer, Layer-Finalize

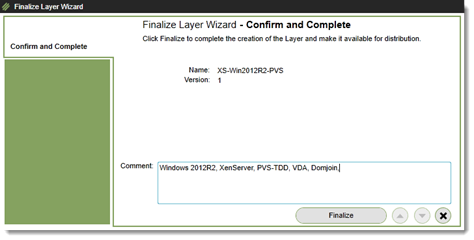

Mit „Finalize“ abschließen.

Abbildung 83, Platform-Layer, Filalize Finish

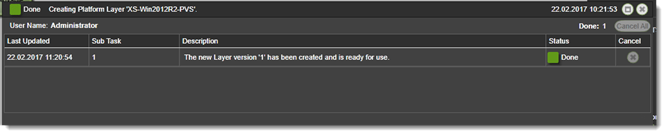

Wenn die Finalisierung abgeschlossen ist, ändert sich der Staus in „Deployable“. Das Platform-Layer kann nun im Zusammenhang mit dem OS-Layer mittels Image-Template zur Verfügung gestellt werden.

Abbildung 84, Platform-Layer, Done

Abbildung 85, Platform-Layer, Deployable

Nun ist das Platform-Layer fertig und kann verwendet werden.

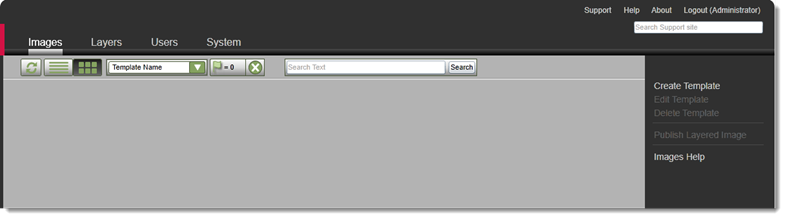

Erstellen einer Image-Vorlage (Image Template)

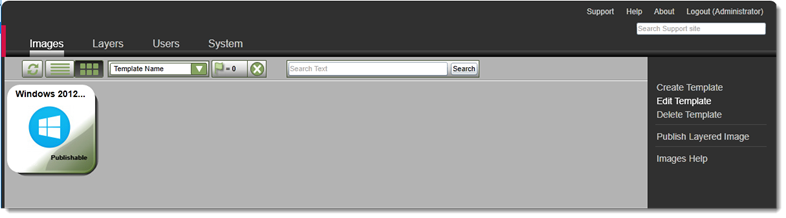

Image-Vorlagen werden in der ELM-Konfig unter „Images“ erzeugt. Dort auf „Create Template“ klicken.

Abbildung 86, Image-Template, Create

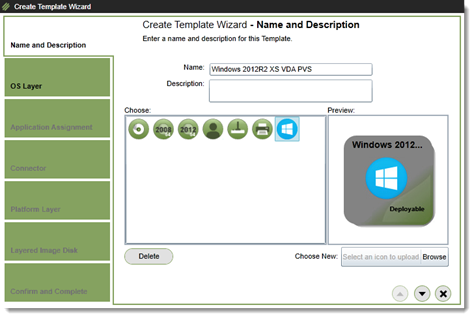

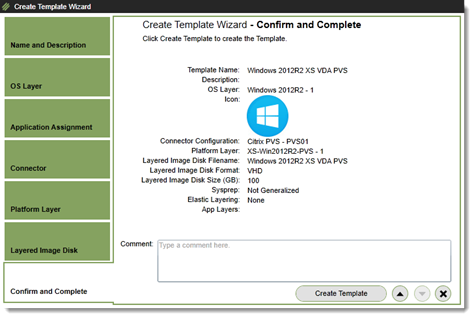

Bitte einen sprechenden Namen auswählen. Evtl eine Kombination aus den Namen des OS- und Platform-Layer. Dazu noch ein Icon wählen.

Abbildung 87, Image-Template, Name and discription

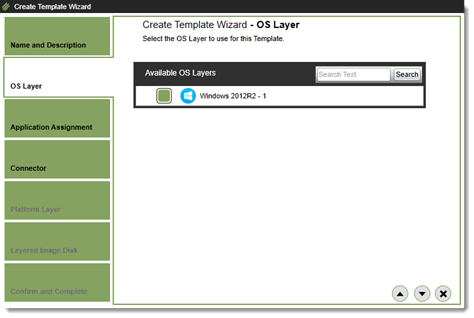

Das OS-Layer auswählen.

Abbildung 88, Image-Template, OS-Layer

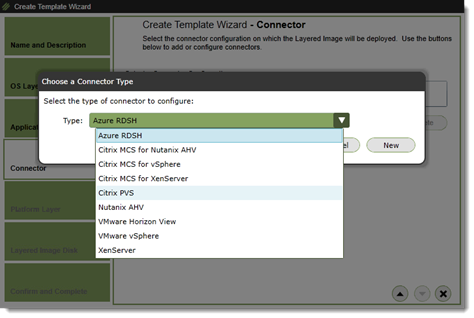

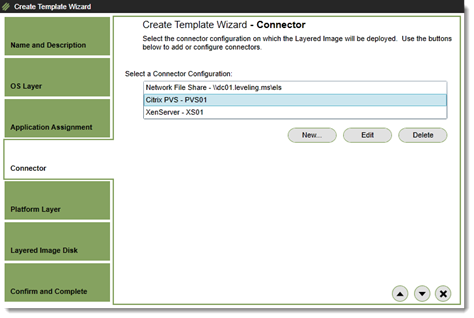

Connector auswählen, worüber das fertige Image ausgeliefert werden soll. In diesem Fall wurde Citrix PVS auswählt. Wenn der Connector noch nicht erstellt ist, kann dieser jetzt erzeugt werden. Einfach den Connector auswählen und dann auf „New“ klicken.

Abbildung 89, Image-Template, Connector New

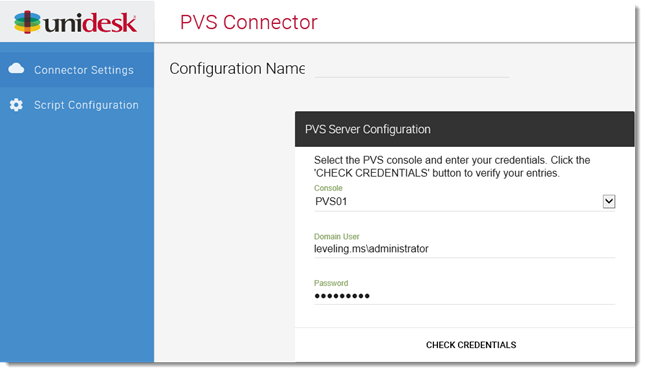

Es wird eine neue Webseite gestartet. Diese ist ähnlich dem vom Xenserver-Connector aufgebaut.

Hier muss auch ein Connector-Name, Console und Benutzername/Passwort angegeben werden.

Abbildung 90, Image-Template, PVS Connector Name

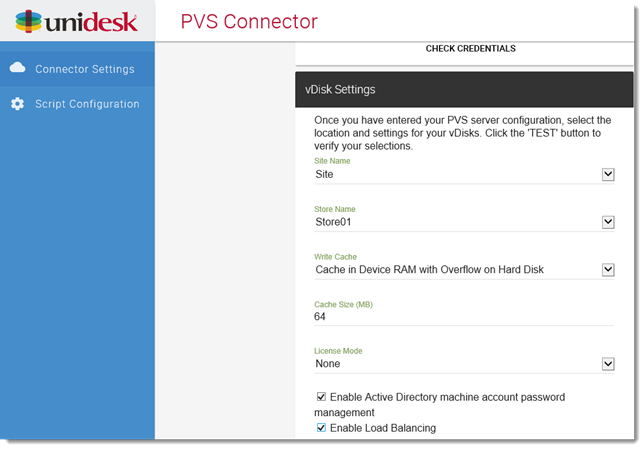

Wenn die Logindaten passen, werden die Sites und der Store angezeigt. Bitte auswählen in welchen Store das fertige Image abgelegt werden soll.

Auch kann der WriteCache und dessen Werte definiert werden.

Abbildung 91, Image-Template, PVS-Settings

Der Connector kann jetzt ausgewählt werden.

Abbildung 92, Image-Template, select Connector

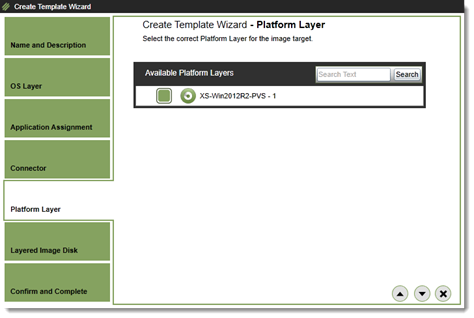

Nun das eben erzeugte Platform-Layer auswählen.

Abbildung 93, Image-Template, Platform-Layer

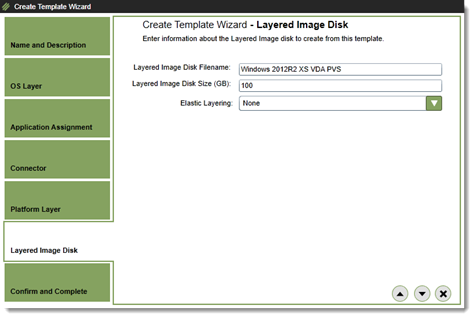

Auch hier wird wieder der Diskname definiert. Dieser taucht so dann im PVS-Store plus Datum auf. Unter „Layered Image Size“ wird die angzeigte Gesamtgröße des Images definiert. Sollten App-Layer via Elastic-Layering (wird wohl ein Platinum-Feature) zugefügt werden können, muss dies hier eingeschalten werden.

Abbildung 94, Image-Template, Layered Image

Zu guter Letzt die Zusammenfassung zum Erstellen des Template. Mit „Create Template“ wird dies nun fertiggestellt. Da hier nur definiert was alles im Template ist und keine Daten kopiert werden müssen, geht das direkt.

Abbildung 95, Image-Template, Create Template

Das Image kann ausgerollt werden.

Abbildung 96, Image-Template, Publishable

Image im PVS veröffentlichen

Die Image-Vorlage kann jetzt im PVS veröffentlicht werden. Es wird nur zu einem PVS-Server veröffentlicht. Die VDisk muss dann manuell auf die anderen PVS-Server kopiert werden.

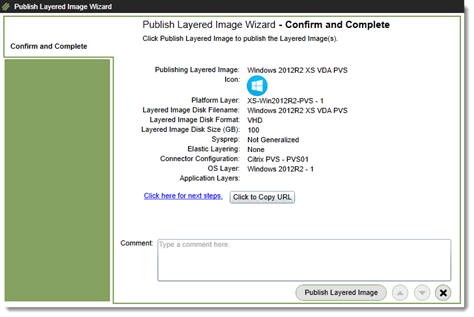

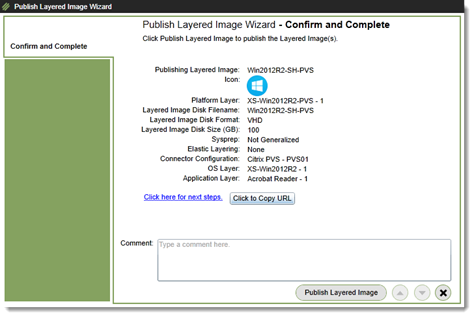

Zum Veröffentlichen auf „Images“ gehen, dort im rechten Pane auf „Publish Layered Image“ klicken.

Abbildung 97, Publish Image, Publish Layered Image

Nun wieder auf „Publish Layered Image“ klicken.

Abbildung 98, Publish Image, Confirm and Complete

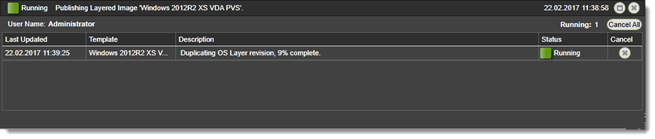

Status der Bereitstellung.

Abbildung 99, Publish Image, Status

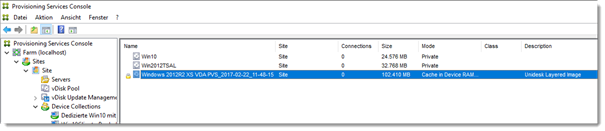

Nach dem Kopieren ist die VDisk in der PVS-Console im Store zu finden. Diese Disk kann nun einer Collection zugeordnet werden.

Abbildung 100, Publish Image, PVS-Store

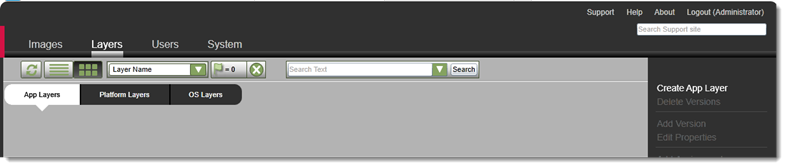

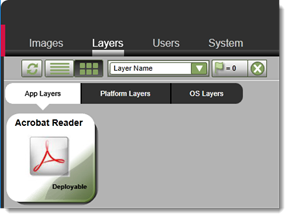

Erstellung App-Layer

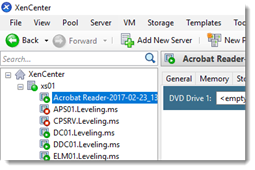

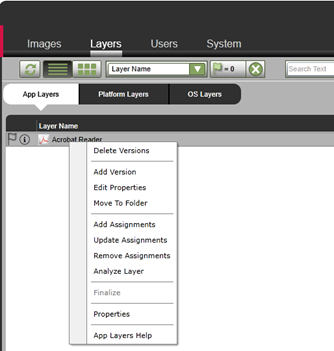

In der ELM-Konfig unter „Layers“ – „App Layers“ werden die App Layer erzeugt und gewartet. In diesem Beispiel erzeuge ich ein App Layer mit dem Acrobat Reader. Dazu im rechten Pane auf „Create App Layer“ klicken.

Abbildung 101, App-Layer, Create

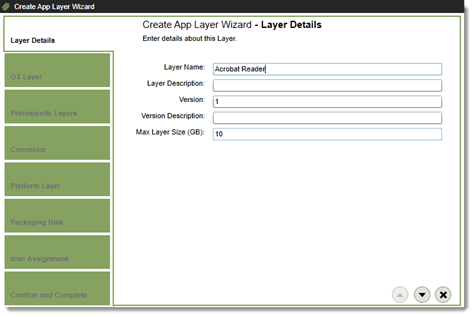

Genau wie im Platform-Layer müssen erst der Name, die Version und die Layergröße angegeben werden.

Abbildung 102, App Layer, Layer Details

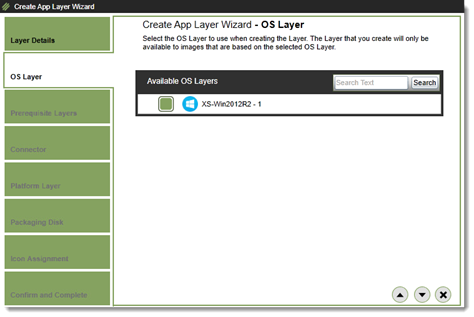

Das passende OS-Layer auswählen. Für jedes OS-Layer muss eine App-Layer gebaut werden. Die App-Layer können nicht mit verschiedenen OS-Layern veröffentlicht werden.

Abbildung 103, App Layer, OS Layer

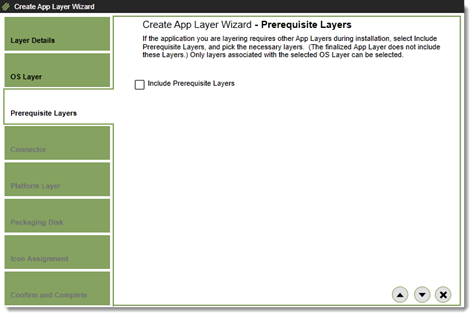

Hier können, wenn benötigt, abhängige App-Layer mit angehängt werden. Dies ist z.B. bei Office und Plug-Ins oft der Fall.

Abbildung 104, App Layer, prerequisits Layers

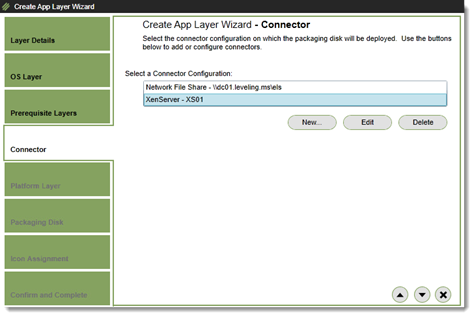

Connector auswählen, wo die VM zum Installieren der Applikation erzeugt werden soll.

Abbildung 105, App Layer, Conector

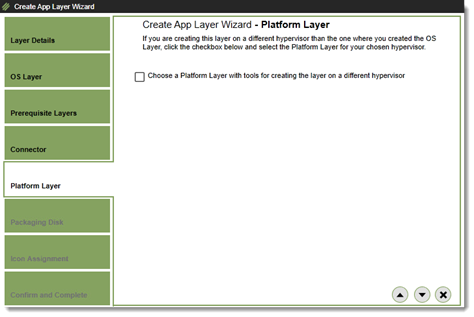

Wenn Applikationen Voraussetzungen aus einem Platform Layer benötigt (Netzwerkeinstellungen, Treiber, etc) kann hier ein entsprechendes Layer angehängt werden.

Abbildung 106, App Layer, Platform Layer

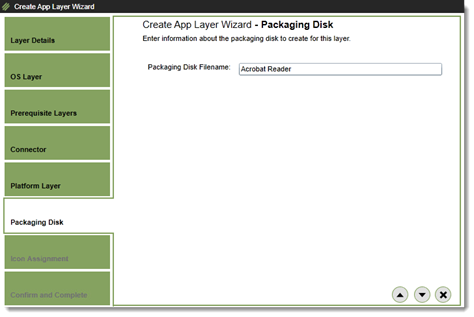

Paketname angeben

Abbildung 107, App Layer, paket name

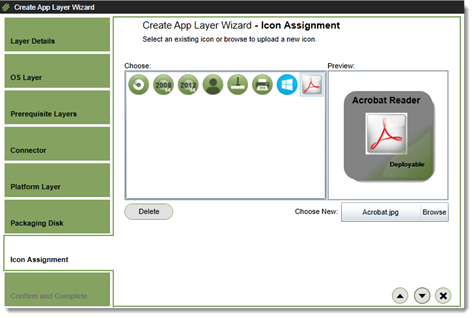

Icon auswählen

Abbildung 108, App Layer, Icon

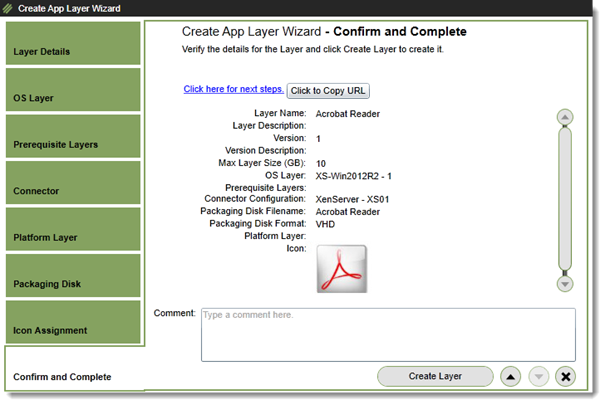

Übersicht prüfen und mit „Create Layer“ abschließen.

Abbildung 109, App Layer, Confirm an Complete

Es wird wieder eine entsprechende VM auf dem Hypervisor erzeugt und gestartet. Die Applikation kann installiert und konfiguriert werden.

Abbildung 110, App Layer, App VM

Nachdem alles fertig ist, wieder mit dem Shutdown-Button auf dem Desktop die VM herunterfahren.

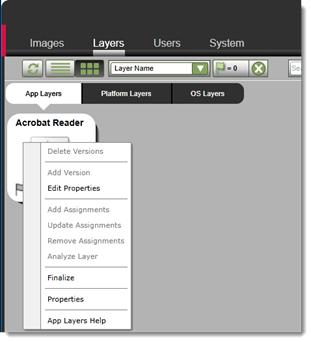

Jetzt kann das App-Layer mit „Finalize“ abgeschlossen werden.

Abbildung 111, App Layer, Finalize

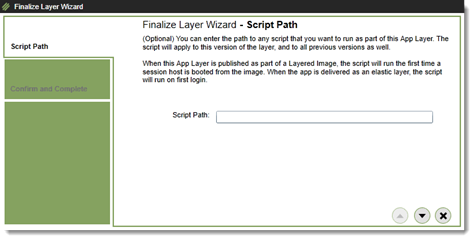

Sollten irgendwelche Scripts zum Konfigurieren der Software mit in das Image, können die hier angegeben werden.

Abbildung 112, App Layer, script path

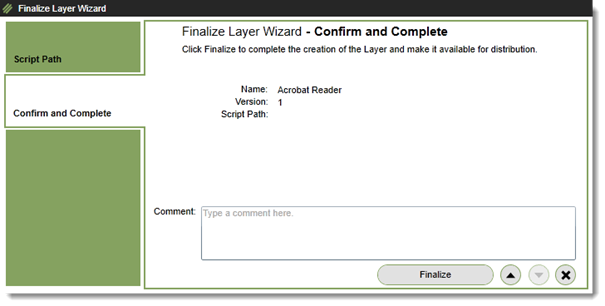

Übersicht prüfen und mit „Finalize“ abschließen

Abbildung 113, App Layer, Confirm an Complete

Am Ende steht dann die Applikation zur Verfügung. Diese kann nun als Elastic-Layer Benutzern und Gruppen zugewiesen werden. Oder im Image-Template mit aufgenommen werden.

Abbildung 114, App Layer, Deployable

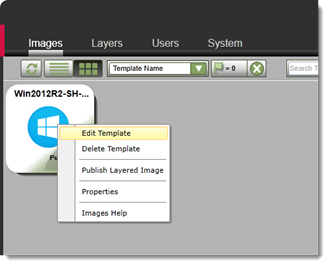

App-Layer einem Template zuordnen

Um ein App Layer einem Image Template zuzuordnen, geht man einfach in der ELM-Konfig in den Bereich „Images“. Auf das entsprechende Image mit der rechten Maustaste klicken, „Edit Template“ auswählen.

Abbildung 115, App Layer publish, Edit Template

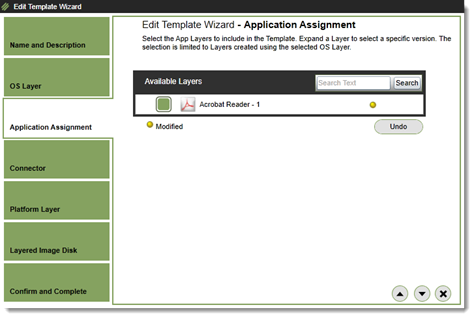

Im Punkt „Application Assignment“ kann das App Layer ausgewählt werden.

Abbildung 116, App Layer publish, Application assignment

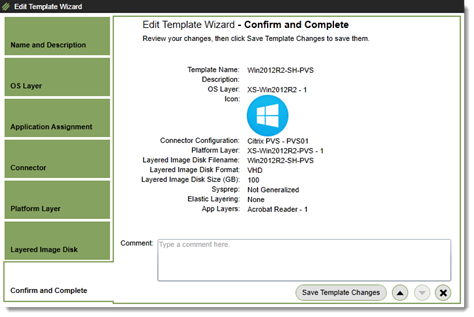

Übersicht prüfen und mit „Save Template Changes“ abschließen

Abbildung 117, App Layer publish, Save Template Changes

Das Template kann wie schon beschrieben wieder veröffentlicht werden.

Abbildung 118, App Layer Publish, Publish Layered Image

Übersicht prüfen und mit „Publish Layered Image“ abschließen.

Abbildung 119, App Layer Publish, Publish Layered Image

Elastic Layering

App Layer können auch „elastisch“, also nach Bedarf beim Anmelden einem Benutzer zugeordnet werden. Dies ermöglicht es speziellen Anforderungen gerecht zu werden. Via Gruppenzugehörigkeit können so Spezial-Applikationen, die aus welchen Gründen auch immer nicht mit in der Standart-Disk sein sollen, geladen werden.

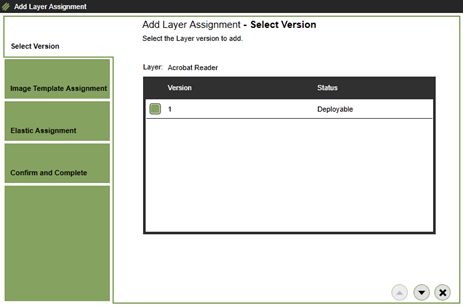

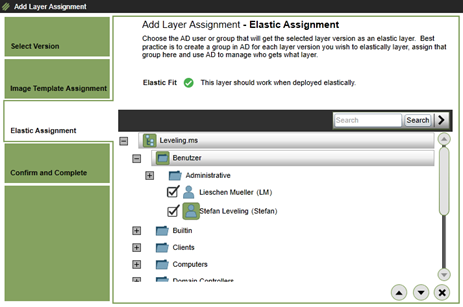

Einfach in der ELM-Konfig ein App Layer auswählen und mit der rechten Maustaste darauf klicken. Jetzt „Add Assignment“ auswählen.

Abbildung 120, Elastic Layering, Add Assignment

Die entsprechende Version des App Layers auswählen.

Abbildung 121, Elastic Layering, Select Version

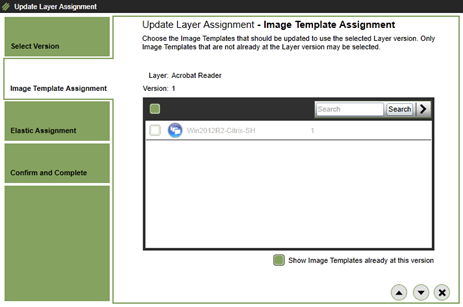

Das Image-Template auswählen, woran das App Layer elastisch angehängt werden soll.

Abbildung 122, Elastic Layering, Image Template Assignment

IM AD können Benutzer und Gruppen ausgewählt werden.

Abbildung 123, Elastic Layering, Chosse User/Groups

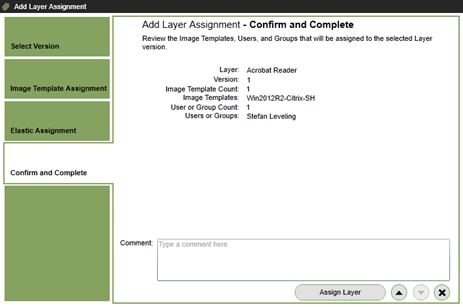

Übersicht prüfen und mit „Assign Layer“ abschließen.

Abbildung 124, Elastic Layering, Assign Layer

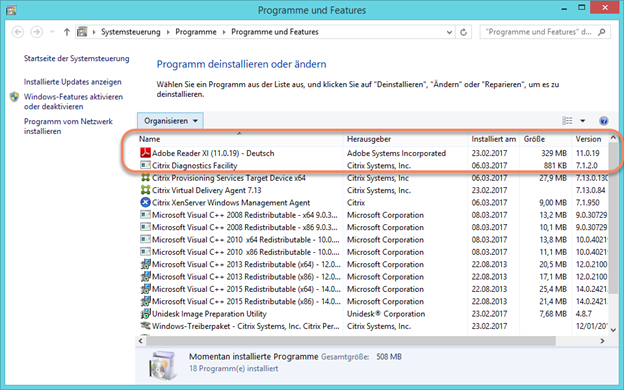

Wenn sich jetzt ein Benutzer mit der Zugewiesenen Software anmeldet, ist diese dort direkt verfügbar.

Abbildung 125, Elastic Layering, Program and Features

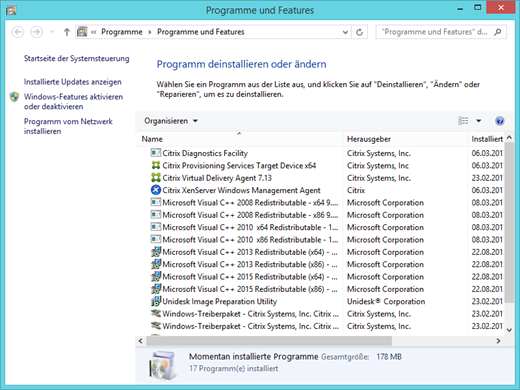

Bei Benutzern ohne Zuordnung sieht es so aus.

Abbildung 126, Elastic Layering, Program an Feature 2

Dieser Beitrag wird noch weiter editiert.

Noch keine Kommentare